Bloging,Seo,Tutorial,Tips and trick,Info Komputer, Hacking,cracking,crack,cara ngehack,hacking tools,how to hack,free download,free software,google dork,ilmu komputer dan seputar tekhnologi informasi semua nya ada disini

Selasa, 31 Januari 2012

Multi Boot Operating Sistem dengan VirtualBox

VirtualBox adalah untuk keperluan umum virtualizer penuh untuk x86 hardware, ditargetkan pada menggunakan server, desktop dan tertanam.

Untuk pengenalan menyeluruh untuk virtualisasi dan VirtualBox, silahkan agan download versi online yang udah ane sediakan menurut OS agan masing masing.

Software ini merupakan suatu software yang di rancang untuk kita yang membutuhkan kinerja 2 Operating Sistem di dalam 1 Komputer,,, Hmmmm asiik juga ya kalo di komputer atau laptop kita mempunyai 2 OS atau bahkan bisa lebih,,

Okelah kalo begitu,,, dari pada kebanyakan nyerocos,, capek ngetiknya... mendingan langsung aja kita Download VirtualBox nya

--= Dowload VirtualBox For Windows =--

--= Dowload VirtualBox for OS X hosts =--

--= Dowload VirtualBox for OS linux =--

Buat Sobat Bloger yang ingin tukar link Bisa Kunjungi

Pengertian DDoS Attack

Apa itu Serangan DDoS Attack ?

Denial of Service (DDoS) Attack upaya fatal dengan agen eksternal untuk menyebabkan situasi dimana sumber daya aktual (korban serangan menjalani) menjadi tidak tersedia untuk para pengunjung atau pengguna yang sebenarnya. Hal ini biasanya dilakukan dengan besar korban target dengan lalu lintas tidak sah dalam bentuk permintaan halaman yang rusak / tidak diminta akses.

Distributed Denial of Service (DDoS) serangan adalah bentuk muka DoS menyerang di mana agen didistribusikan melalui jaringan yang besar (atau internet)

Bagaimana Serangan DoS Attack dieksekusi?

Serangan DoS biasanya dijalankan dengan membanjiri server target dengan paket data yang tidak diminta dengan cara belum pernah terjadi sebelumnya. Hal ini dapat dilakukan oleh misconfiguring router jaringan atau dengan melakukan serangan smurf pada server korban. Hal ini menyebabkan 'Overflow Kapasitas', diikuti oleh Max Out sumber daya sistem, yang membuat layanan sasaran tidak tersedia, baik sementara atau permanen (Dalam hal perangkat keras yang ditargetkan Serangan DoS) untuk pengguna yang dituju.

Dalam kasus serangan DDoS, asal dari paket data yang tidak diminta (untuk tujuan banjir bandwidth / resource dari server korban) yang didistribusikan melalui jaringan yang besar (atau internet).

Mekanisme keseluruhan Serangan DDoS melibatkan sejumlah besar node jaringan dikompromikan (komputer yang terhubung ke internet), diatur oleh agen handler, yang selanjutnya dikendalikan secara terpusat oleh penyerang yang sebenarnya.

Jumlah besar komputer dikompromikan di internet kemudian sadar diatur oleh penyerang sumber untuk permintaan akses ke korban yang ditargetkan dalam rentang waktu minimal, yang selanjutnya menyebabkan saturasi sumber daya sistem yang terbatas dan hasil di shutdown akhirnya layanan yang ditargetkan.

Metode yang paling umum digunakan untuk kompromi jumlah besar agen pengguna di internet (untuk benar-benar mengeksekusi DDoS Attack) adalah dengan mengganggu komputer sebanyak mungkin melalui internet dengan malware / trojan, dimaksudkan untuk tujuan khusus.

Trojan tersebut dapat menyebar melalui lampiran email atau via Peer-to-peer jaringan. Apapun metode menyebar, setelah trojan yang dimaksud adalah diam-diam diinstal pada komputer agen kurang informasi, bahwa agen pengguna sebenarnya telah dikompromikan, yang kemudian disebut sebagai Zombie atau botnet.

Selanjutnya, itu menjadi hak prerogatif penyerang sumber untuk secara tidak langsung beberapa perintah atau semua Zombie nya agen (atau botnet) untuk menuntut akses ke layanan target.

Apa varian lain dari serangan DoS?

Ada banyak serangan lain yang serupa dan tujuan seperti serangan smurf, bom nuklir, ping kematian, serangan pisang, phlashing antara banyak lainnya.

Bagaimana mereka menetral dari serangan DDoS Attack?

Cara terbaik untuk mempertahankan layanan web dari goyah akibat serangan DDoS adalah untuk menjaga sumber daya cadangan dari sistem utuh. Sebagai tujuan serangan tersebut adalah untuk max keluar sumber daya sistem, jika sumber daya sistem yang sudah melimpah dan siap untuk menghadapi bahwa puncak tiba-tiba lalu lintas setiap saat, kemungkinan sebagian besar bahwa layanan web Anda akan bertahan DoS (atau bahkan DDoS) serangan .

Apa implikasi Serangan DDoS bisa miliki?

Jika serangan itu hanya terbatas untuk lalu lintas memakan besar dan sumber daya, implikasi terbatas tidak tersedianya layanan untuk beberapa jam (atau beberapa hari dalam kasus luar biasa). Hal ini tidak hanya menekankan administrator situs finansial tetapi juga mengakibatkan hilangnya reputasi pasar dan menempatkan tanda tanya pada keandalan layanan web.

Dalam kasus Serangan DoS hardware yang ditargetkan, dapat memperbesar kerugian keuangan untuk sebagian besar sebagai infrastruktur hosting yang harus diganti secara mendesak. Hal ini juga dapat menyebabkan hilangnya data penting, jika prosedur backup tidak sampai untuk menandai.

Buat Sobat Bloger yang ingin tukar link Bisa Kunjungi

Jumat, 27 Januari 2012

High Performance Proxy with CentOS 6

High Performance Proxy CentOS 6

Hay sob, pasti kamu lagi nyari - nyari tutorial tetang High Performance Proxy ya ?

Pas banget nich.. ane punya tutorialnya.. Tapi Proxy nya menggunakan Sistem Berbasis Red Hat ( Linux Centos ) sebelum kita lanjut tutorial nya, alangkah baik nya sobat telah menyediakan Software nya terlebih dahulu ..

// Jika sobat ingin menggunakan 2 OS dalam 1 PC sobat Install terlebih dahulu Virtual Box nya .. Setelah Virtual Box nya terinstall baru sobat siapkan Software Centos nya ( Sudah berformat ISO ).

Virtual Box nya bisa sobat dapatkan disini

Setelah Virtual Box nya terinstall baru sobat ikuti Tutorial nya..

Tutorial High Performance Proxy nya bisa sobat dapatkan disini

Sebelum sobat melakukan Setup pada CentOS, alangkah lebih baiknya Sobat matikan terlebih dahulu firewall nya. Cara mematikan Firewall di Linux centOS bisa sobat baca disini

Setelah semuanya sobat ikuti dengan benar maka hasilnya akan seperti ini :

Kalo Speed kita kayak gini buat download apa aja sekejap mata.. :)

Semoga bermanfaat.. and jangan Lupa Follow blog ane ya ;)

Buat Sobat Bloger yang ingin tukar link Bisa Kunjungi

Sabtu, 21 Januari 2012

Instal Android x86 di PC/Laptop dengan flash disk

Tutorial Instal Android x86 di PC/Laptop dengan flash disk

Halo sobat Bloger semua, Kali ini ane akan memberikan Tutorial Bagaimana cara menginstal Android OS x86 di PC/Laptop dengan menggukana flash disk, Mungkin Sobat Bloger udah ga asing lagi dengan yang namanya Android, OS Mobile yang sekarang sedang naik daun, dan ternyata Android tidak hanya bisa di instal di Perangkat Mobile saja, Android bisa juga kita instal di Laptop/PC kita, Mau tau caranya ???? yuk kita mulai Tutorial

Bahan-Bahan yang harus kita sediakan :

Android x86 yang bisa kalian download disini (terserah mau versi berapa)

UNetBootIn yang bisa kalian download disini

USB Flash disk tentunya

Jika semua Sudah Terkumpul, kita mulai buat setup OS Android-nya

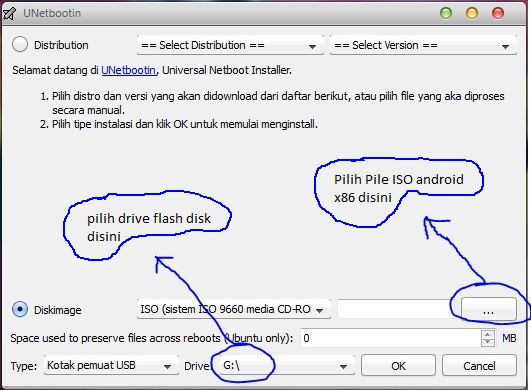

Buka UNetBootin yang sudah kamu download tadi pilih file ISO Android x86 yang telah kamu download tadi, dan pilih dimana flash disk Kamu berada, Klik oke, tunggu sampai proses..selesai.....

kalo sudah beres, Pasang Flash disk yang sudah terinstal android ke komputer/laptop, terus masuk ke BIOS, dan setting Flash disk kamu tadi menjadi primary boot (boot yang pertama) supaya pas booting sistem pertama kali membaca flash disk kamu, kalo Sudah, Restart komputer

tunggu sampai booting berjalan . .

nanti akan tampil 4 pilihan,

jika kamu cuma ingin mencoba android di PC tanpa menginstalnya ke hardisk,

kamu cukup pilih no-1 dan tekan enter,

Pilihan no-1 ialah live CD, untuk live CD kamu tidak mengistal Android-nya, kamu cuma mencoba android-nya tanpa mengistal ke hardisk

pilihan ke-4 instalasi android ke hardisk kamu . .

(Jika akan di instal ke hardisk, pilih partisi yang akan di install android, lalu format hardisk ke format EXT3. Lalu pilih install GRUB boot loader dan biarkan proses instalasi berjalan hingga selesai)

selesai dah, gampang kan . .

selamat mencoba

Halo sobat Bloger semua, Kali ini ane akan memberikan Tutorial Bagaimana cara menginstal Android OS x86 di PC/Laptop dengan menggukana flash disk, Mungkin Sobat Bloger udah ga asing lagi dengan yang namanya Android, OS Mobile yang sekarang sedang naik daun, dan ternyata Android tidak hanya bisa di instal di Perangkat Mobile saja, Android bisa juga kita instal di Laptop/PC kita, Mau tau caranya ???? yuk kita mulai Tutorial

Bahan-Bahan yang harus kita sediakan :

Android x86 yang bisa kalian download disini (terserah mau versi berapa)

UNetBootIn yang bisa kalian download disini

USB Flash disk tentunya

Jika semua Sudah Terkumpul, kita mulai buat setup OS Android-nya

Buka UNetBootin yang sudah kamu download tadi pilih file ISO Android x86 yang telah kamu download tadi, dan pilih dimana flash disk Kamu berada, Klik oke, tunggu sampai proses..selesai.....

kalo sudah beres, Pasang Flash disk yang sudah terinstal android ke komputer/laptop, terus masuk ke BIOS, dan setting Flash disk kamu tadi menjadi primary boot (boot yang pertama) supaya pas booting sistem pertama kali membaca flash disk kamu, kalo Sudah, Restart komputer

tunggu sampai booting berjalan . .

nanti akan tampil 4 pilihan,

jika kamu cuma ingin mencoba android di PC tanpa menginstalnya ke hardisk,

kamu cukup pilih no-1 dan tekan enter,

Pilihan no-1 ialah live CD, untuk live CD kamu tidak mengistal Android-nya, kamu cuma mencoba android-nya tanpa mengistal ke hardisk

pilihan ke-4 instalasi android ke hardisk kamu . .

(Jika akan di instal ke hardisk, pilih partisi yang akan di install android, lalu format hardisk ke format EXT3. Lalu pilih install GRUB boot loader dan biarkan proses instalasi berjalan hingga selesai)

selesai dah, gampang kan . .

selamat mencoba

Mencegah SQL Injection pada PHP

Mencegah SQL Injection pada PHP

SQL Injection, tekhnik ini merupakan salah satu teknik hacking yang sangat dahsyat dan banyak di pakai oleh para peretas.

"SQL Injection" yaitu trik hacking dengan cara mengedit isi dari variabel get yang ada di url untuk melakukan penetrasi kedalam database.. teknik SQL Injection juga bsa di lakukan pada form login dengan membaypass atau melewati autentikasi login dengan syntak SQL..

Setelah ane kasih tutorial nya, sekarang ane kasih tau cara bagaimana mengantisipasinya.

okeh ini dia trik nya..

1. Dengan cara menjadikan variabel get menjadi absolute integer

Penjelasan:

Biasanya para hacker melakukan penetrasi terhadap variabel id yang kita letakkan pada url..

Contoh:

pada url http://webkamu/berita.php?id=1

ketika akan membaca isi dari variabel id biasanya kita menggunakan syntak

jadi setiap isi dari id pada url akan disimpan pada variable $id..

dan untuk query ke database :

nah melalui variabel $id ini lah para hacker menggunakan teknik SQL Injection, dengan memasukkan perintah2 SQL yang dapat mengeksploitasi database..

Solusinya:

kita buat id menjadi absolute integer dengan mengubah sintaks pembacaan variabel get id menjadi:

fungsi abs() digunakan untuk menghilangkan tipe data minus dan int digunakan untuk mengubah tipe data menjadi integer (hanya mengijinkan tipe data integer). jadi ketika variabel id pada url di rubah secara manual dan diisi dengan sintak SQL yang berupa string maka tetap dibaca 0.

2. Dengan menambahkan variabel get berisi enkripsi md5 yg divariasi pada url

jika awal url adalah

http://webkamu/berita.php?id=1

maka kita akan menambahkan variabel yg berisi enkripsi dari id yg kita modifikasi dengan string acak menjadi

http://webkamu/berita.php?id=1&token=9b0443e36affedbafe882a4bbb90eaec

nah sekilas terlihat mirip sma url2 facebook.. wahh boleeh juga tuch di Coba..

ok, saya jelaskan maksud dari variabel token diatas, jadi ketika awal kita memberikan link untuk next berita or previous berita atau berita lainnya.. pokok nya yang menampilkan berita lain dah.. kita isi

$token = md5(md5($id_berita).md5('kata acak'));

jadi href nya menjadi : berita.php?id=$id_berita&token=$token

sekarang pada halaman tampil berita kita tambahkan pengecekan apakah id berita diganti/diinject manual oleh user dengan cara :

nah slsai deh,, hehehe

bingung..??? semoga ngga deh yha.. klo bingung boleh dah rokoknya di isep dlu.. hehe (tpi jangan deket2 ma ane yha gan, ane ga ngerokok) pisssss..!!!

3. Khusus untuk form login, dengan melakukan enkripsi password atau merubah algoritma autentikasi login.

biasanya kita melakukan pengecekan ketika user login yaitu dengan melakukan query kedatabase:

nah algoritma autentikasi login seperti diatas sangat rentan terhadap penetrasi SQL Injection..

solusi pertama dengan melakukan enkripsi pada password yaitu dengan mengganti

skrip berikut :

tentunya yang berakibat dengn mengenkripsi semua password di database sesuai enkripsi diatas .... :D

solusi kedua yaitu dengan merubah algoritma menjadi

$d=mysql_fetch_array($r);

if($jml_row >0 && ($d[password]==$input_password)) << di tambah pengecekan inputan password thd password di dtabase OK deh sekian dlu trik mengatasi SQL Injection.nya.. klo ada yg mu ditanyain silakan kontak ane lbih lanjut by email or fb yha.. :) smoga bermanfaat :) Source : http://10511902.blog.unikom.ac.id/

Buat Sobat Bloger yang ingin tukar link Bisa Kunjungi

Labels:

hacking,

tips

2 komentar:

Langganan:

Postingan (Atom)